AdGuard Home: DNS Encriptado para tu Homelab (Guía Completa 2025)

¿Ya usas Pi-hole pero necesitas DNS encriptado nativo? ¿Quieres una alternativa moderna con filtrado avanzado por cliente y parental controls integrados? AdGuard Home es tu solución: un servidor DNS que bloquea anuncios y trackers a nivel de red, con soporte nativo para DoH, DoT y DoQ, y una interfaz web moderna que hace que la gestión sea un placer.

En esta guía completa te enseño a instalar AdGuard Home con Docker-2025/), configurar DNS encriptado (DoH/DoT/DoQ), compararlo con Pi-hole, y aprovechar funciones avanzadas como filtrado por cliente y safe search forzado. Todo con ejemplos prácticos copy-paste y soluciones a los problemas más comunes.

Después de seguir esta guía, tendrás un servidor DNS que no solo bloquea anuncios, sino que también encripta todas tus consultas DNS para máxima privacidad. Tu ISP no podrá ver qué sitios visitas, y tendrás control granular sobre qué dispositivos pueden acceder a qué contenido.

—

📋 TL;DR

¿Qué es AdGuard Home? Un servidor DNS moderno que bloquea anuncios y trackers, con soporte nativo para DNS encriptado (DoH/DoT/DoQ).

¿Por qué elegirlo sobre Pi-hole? DNS encriptado nativo, UI moderna, filtrado avanzado por cliente, parental controls integrados, y safe search forzado.

¿Qué necesitas? Docker, 15 minutos, y ganas de tener privacidad DNS real.

¿Resultado? Bloqueo de anuncios en toda tu red + DNS completamente encriptado + control granular por dispositivo.

⏱️ Tiempo de lectura: 20 minutos | Nivel: Intermedio

—

📚 Tabla de Contenidos

- ¿Qué es AdGuard Home y por qué usarlo?

- AdGuard Home vs Pi-hole: Comparativa Completa

- Instalación con Docker Compose

- Configuración Inicial

- DNS Encriptado: DoH, DoT y DoQ

- Filtrado Avanzado y Blocklists

- Filtrado por Cliente y Parental Controls

- Integración con Pi-hole

- Monitoreo y Estadísticas

- Troubleshooting Común

- Mejores Prácticas

- Descargar Ejemplos

- Preguntas Frecuentes

- Conclusión

—

> 📅 Última actualización: Diciembre 2025

> ✅ Verificado con: AdGuard Home v0.108.0 – Diciembre 2025

> 🔄 Próxima revisión: Marzo 2026

—

¿Qué es AdGuard Home y por qué usarlo? {#que-es-adguard-home}

AdGuard Home es un software de bloqueo de anuncios y seguimiento a nivel de red que funciona como un servidor DNS. A diferencia de las extensiones de navegador que solo bloquean anuncios en un dispositivo, AdGuard Home bloquea anuncios y trackers para todos los dispositivos de tu red: móviles, tablets, smart TVs, consolas, y cualquier dispositivo IoT.

Características principales

- ✅ DNS Sinkhole: Intercepta y bloquea consultas DNS a dominios maliciosos/anuncios antes de que lleguen a tus dispositivos

- ✅ DNS Encriptado Nativo: Soporte integrado para DoH (DNS-over-HTTPS), DoT (DNS-over-TLS), y DoQ (DNS-over-QUIC)

- ✅ Filtrado por Cliente: Reglas diferentes para cada dispositivo o grupo (ideal para parental controls)

- ✅ UI Moderna: Interfaz web intuitiva con estadísticas en tiempo real y dashboard visual

- ✅ Multiplataforma: Linux, Windows, macOS, FreeBSD, y Docker

- ✅ Open Source: Código abierto y completamente gratuito

- ✅ Safe Search Forzado: Fuerza búsquedas seguras en Google, Bing, Yandex

- ✅ Parental Controls: Bloqueo de contenido inapropiado por dispositivo

- ✅ API REST: API completa para automatización e integración

¿Cómo funciona AdGuard Home?

AdGuard Home actúa como un servidor DNS intermedio entre tus dispositivos e Internet:

Ventajas sobre extensiones de navegador:

- Funciona en todos los dispositivos (no solo navegadores)

- Bloquea anuncios en apps móviles

- Protege dispositivos IoT (smart TVs, altavoces, consolas)

- Una sola configuración para toda la red

- DNS encriptado para privacidad máxima

¿Por qué DNS encriptado importa?

Sin DNS encriptado, tu ISP puede ver todas las consultas DNS que haces:

- Qué sitios web visitas

- Qué apps usan tus dispositivos

- Patrones de navegación

- Información que puede venderse a terceros

Con DNS encriptado (DoH/DoT/DoQ):

- Tu ISP no puede ver tus consultas DNS

- Previene DNS spoofing y ataques man-in-the-middle

- Evita bloqueos gubernamentales de DNS

- Privacidad real en tu navegación

—

AdGuard Home vs Pi-hole: Comparativa Completa {#comparativa-pihole}

Si ya conoces Pi-hole, probablemente te preguntes: ¿vale la pena cambiar a AdGuard Home? Aquí tienes una comparativa detallada:

| Criterio | AdGuard Home | Pi-hole | Ganador |

|---|---|---|---|

| DNS Encriptado (DoH/DoT/DoQ) | ✅ Nativo, sin configuración adicional | ❌ Requiere software adicional (cloudflared, unbound) | 🏆 AdGuard |

| UI/UX | ✅ Moderna, intuitiva, dashboard visual | ⚠️ Funcional pero diseño básico | 🏆 AdGuard |

| Filtrado por Cliente | ✅ Avanzado (reglas personalizadas, grupos) | ⚠️ Básico (solo grupos) | 🏆 AdGuard |

| Safe Search Forzado | ✅ Nativo (Google, Bing, Yandex) | ❌ No disponible | 🏆 AdGuard |

| Parental Controls | ✅ Integrado, bloqueo por horario | ⚠️ Limitado | 🏆 AdGuard |

| Performance | ⚠️ Ligero (más recursos que Pi-hole) | ✅ Extremadamente ligero | 🏆 Pi-hole |

| Comunidad | ⚠️ Creciente, activa | ✅ Muy grande y activa | 🏆 Pi-hole |

| Documentación | ✅ Buena, bien estructurada | ✅ Excelente, muy completa | 🤝 Empate |

| Instalación | ✅ Fácil (binario único o Docker) | ⚠️ Script de instalación | 🏆 AdGuard |

| Multiplataforma | ✅ Linux, Windows, macOS, FreeBSD | ⚠️ Principalmente Linux | 🏆 AdGuard |

| API | ✅ REST API completa | ⚠️ API limitada | 🏆 AdGuard |

| Logs y Estadísticas | ✅ Dashboard moderno, visual | ✅ Dashboard funcional | 🤝 Empate |

| Blocklists | ✅ Soporta múltiples formatos | ✅ Soporta múltiples formatos | 🤝 Empate |

| Recursos Mínimos | ⚠️ 512 MB RAM | ✅ 256 MB RAM | 🏆 Pi-hole |

¿Cuándo usar cada una?

Usa AdGuard Home si:

- ✅ Necesitas DNS encriptado nativo sin configuración adicional

- ✅ Quieres filtrado avanzado por cliente (parental controls)

- ✅ Prefieres una UI moderna e intuitiva

- ✅ Necesitas safe search forzado para niños

- ✅ Tienes hardware con al menos 1 GB RAM

Usa Pi-hole si:

- ✅ Tienes hardware muy limitado (Raspberry Pi antiguo con 256 MB RAM)

- ✅ Prefieres la comunidad más grande y documentación extensa

- ✅ No necesitas DNS encriptado (o puedes configurarlo manualmente)

- ✅ Solo necesitas bloqueo básico de anuncios

Recomendación general: Si tienes un homelab moderno con recursos suficientes, AdGuard Home es la mejor opción por su DNS encriptado nativo y funciones avanzadas. Si tienes hardware muy limitado o prefieres la comunidad de Pi-hole, quédate con Pi-hole.

¿Puedes usar ambos? Sí, puedes usar Pi-hole como upstream de AdGuard Home, o viceversa. Te explico cómo más adelante.

—

Instalación con Docker Compose {#instalacion-docker}

Requisitos Previos

- ✅ Docker instalado:

docker --version(versión 20.10+) - ✅ Docker Compose instalado:

docker compose version(versión 2.0+) - ✅ Puertos libres: 53 (DNS), 80 (HTTP), 443 (HTTPS/DoH), 853 (DoT), 784 (DoQ)

- ✅ Permisos: Usuario con permisos para ejecutar Docker

Paso 1: Crear Estructura de Directorios

Explicación: Los directorios work y conf almacenan la configuración y datos de AdGuard Home. Es importante usar volúmenes persistentes para no perder la configuración al reiniciar el contenedor.

Paso 2: Crear docker-compose.yml

Crea docker-compose.yml:

Explicación de puertos:

- 53/tcp y 53/udp: DNS estándar (puerto clásico)

- 80/tcp: Interfaz web HTTP (no recomendado en producción sin reverse proxy)

- 443/tcp y 443/udp: HTTPS para web UI + DoH (DNS-over-HTTPS)

- 853/tcp: DoT (DNS-over-TLS)

- 784/udp: DoQ (DNS-over-QUIC)

- 3000/tcp: Puerto de setup inicial (solo necesario la primera vez)

Nota: Si no tienes una red Docker llamada homelab, crea una con:

O cambia external: true por external: false para que Docker Compose la cree automáticamente.

Paso 3: Iniciar AdGuard Home

Explicación: El flag -d inicia el contenedor en modo detached (en segundo plano). Los logs te mostrarán si hay algún error durante el inicio.

Paso 4: Acceder a la Interfaz Web

Abre tu navegador y ve a:

Reemplaza TU_IP_SERVIDOR con la IP de tu servidor. Puedes obtenerla con:

Verás el asistente de configuración inicial de AdGuard Home.

—

Configuración Inicial {#configuracion-inicial}

Paso 1: Configuración del Servidor DNS

En el asistente inicial, configura:

- Interfaz de red: Selecciona

0.0.0.0para escuchar en todas las interfaces - Puerto DNS:

53(puerto estándar) - Puerto Web:

80(o443si tienes SSL configurado) - Usuario administrador: Crea un usuario (no uses

admin) - Contraseña: Usa una contraseña segura

Paso 2: Configurar Upstream DNS

En Settings → DNS Settings → Upstream DNS servers, añade:

Explicación: Estos son servidores DNS encriptados. AdGuard Home usará estos para resolver consultas que no están bloqueadas. Puedes usar solo DoH, solo DoT, o una mezcla.

Configuración recomendada:

- ✅ all_servers: true: Consulta todos los upstreams en paralelo (más rápido)

- ✅ fastest_addr: true: Usa la IP más rápida de cada upstream

Paso 3: Añadir Blocklists

En Filters → DNS blocklists, añade estas blocklists recomendadas:

- AdGuard DNS Filter:

https://adguardteam.github.io/HostlistsForAdGuard/adguard-dns.txt - OISD:

https://dbl.oisd.nl/ - HaGeZi’s Multi PRO:

https://raw.githubusercontent.com/hagezi/dns-blocklists/main/adblock/pro.txt

Explicación: Estas blocklists bloquean anuncios, trackers, y dominios maliciosos. Puedes añadir más según tus necesidades, pero no uses más de 10 blocklists (afecta el rendimiento).

Paso 4: Configurar Router

Configura tu router para usar AdGuard Home como DNS:

- Accede a la configuración de tu router (normalmente

192.168.1.1o192.168.0.1) - Busca la sección de DNS o Network Settings

- Configura:

– DNS primario: 192.168.1.10 (IP de tu servidor con AdGuard Home)

– DNS secundario: 1.1.1.1 (fallback de Cloudflare)

Nota: Algunos routers no permiten cambiar el DNS. En ese caso, configura el DNS manualmente en cada dispositivo.

Paso 5: Verificar Funcionamiento

En el dashboard de AdGuard Home, deberías ver consultas DNS entrando. Si no ves nada, verifica que el router esté configurado correctamente.

—

DNS Encriptado: DoH, DoT y DoQ {#dns-encriptado}

Una de las ventajas principales de AdGuard Home es el soporte nativo para DNS encriptado. Te explico cada protocolo:

DNS-over-HTTPS (DoH)

Protocolo: HTTP/2 sobre TLS

Puerto: 443 (HTTPS estándar)

Ventaja: Difícil de detectar/bloquear (parece tráfico web normal)

Configuración en AdGuard Home:

- Ve a Settings → Encryption Settings

- Habilita Encryption

- Configura certificado SSL (Let’s Encrypt recomendado)

- Puerto DoH:

443

Usar DoH desde cliente:

DNS-over-TLS (DoT)

Protocolo: TLS sobre TCP

Puerto: 853 (dedicado)

Ventaja: Más eficiente que DoH, menos overhead

Configuración en AdGuard Home:

- En Settings → Encryption Settings

- Puerto DoT:

853 - Certificado SSL configurado

Usar DoT desde cliente:

DNS-over-QUIC (DoQ)

Protocolo: QUIC (HTTP/3)

Puerto: 784 (por defecto)

Ventaja: Más rápido, mejor en redes inestables

Configuración en AdGuard Home:

- En Settings → Encryption Settings

- Puerto DoQ:

784 - Certificado SSL configurado

Usar DoQ desde cliente:

Actualmente, el soporte de DoQ en clientes es limitado. La mayoría de los clientes usan DoH o DoT.

Configuración de Certificado SSL

Para usar DNS encriptado, necesitas un certificado SSL. La forma más fácil es usar Let’s Encrypt:

O configura Let’s Encrypt directamente en AdGuard Home:

- En Settings → Encryption Settings

- Selecciona Let’s Encrypt

- Introduce tu dominio (ej:

adguard.example.com) - AdGuard Home obtendrá el certificado automáticamente

Nota: Necesitas que el puerto 80 esté accesible desde Internet para la validación de Let’s Encrypt, o usar DNS challenge.

—

Filtrado Avanzado y Blocklists {#filtrado-avanzado}

Blocklists Recomendadas

Además de las blocklists básicas, aquí tienes más opciones:

| Blocklist | URL | Propósito |

|---|---|---|

| AdGuard DNS Filter | https://adguardteam.github.io/HostlistsForAdGuard/adguard-dns.txt | Bloqueo básico de anuncios |

| OISD | https://dbl.oisd.nl/ | Optimizada, pocos falsos positivos |

| HaGeZi’s Multi PRO | https://raw.githubusercontent.com/hagezi/dns-blocklists/main/adblock/pro.txt | Protección completa |

| AdAway | https://raw.githubusercontent.com/AdAway/adaway.github.io/master/hosts.txt | Enfocada en móviles |

| Steven Black | https://raw.githubusercontent.com/StevenBlack/hosts/master/hosts | Hosts unificados |

| Malware Domain List | https://mirror1.malwaredomains.com/files/justdomains | Dominios maliciosos |

| Phishing Army | https://phishing.army/download/phishing_army_blocklist_extended.txt | Sitios de phishing |

| EasyList | https://easylist.to/easylist/easylist.txt | Anuncios web |

| EasyPrivacy | https://easylist.to/easylist/easyprivacy.txt | Trackers |

| Fanboy’s Annoyance | https://easylist.to/easylist/fanboy-annoyance.txt | Popups, banners |

Recomendación: Empieza con 3-5 blocklists. Añade más solo si necesitas bloquear contenido específico. Demasiadas blocklists pueden ralentizar las consultas DNS.

Reglas de Filtrado Personalizadas

En Filters → Custom filtering rules, puedes añadir reglas personalizadas:

Explicación de sintaxis:

||domain.com^: Bloquea el dominio y todos sus subdominios@@: Excepción (whitelist)$client=IP: Aplica solo a un cliente específico$client=~IP: Aplica a todos excepto este cliente$dnsrewrite=IP: Redirige el dominio a una IP específica

—

Filtrado por Cliente y Parental Controls {#filtrado-cliente}

Una de las funciones más potentes de AdGuard Home es el filtrado por cliente. Puedes aplicar reglas diferentes a cada dispositivo.

Configurar Clientes

- Ve a Settings → Client settings

- Haz clic en Add client

- Introduce:

– IP address: 192.168.1.100 (o rango CIDR: 192.168.1.0/24)

– Name: Kids-Tablet (nombre descriptivo)

– MAC address (opcional): Para identificar el dispositivo por MAC

Parental Controls

Para un dispositivo de niños, configura:

- Blocklists específicas: Añade blocklists de contenido inapropiado

- Safe Search forzado: En Settings → Parental Control, fuerza safe search en:

– Bing

– Yandex

- Bloqueo de redes sociales: Añade reglas personalizadas:

- Horario de bloqueo: Usa reglas con horarios (requiere configuración avanzada)

Ejemplo: Configuración para Tableta de Niños

—

Integración con Pi-hole {#integracion-pihole}

Si ya tienes Pi-hole funcionando, puedes usar ambos juntos. Aquí tienes tres opciones:

Opción 1: AdGuard como Upstream de Pi-hole

Configuración:

- En Pi-hole: Settings → Upstream DNS Servers

- Añade:

192.168.1.10#53(IP de AdGuard Home) - Pi-hole usará AdGuard Home para resolver consultas

Flujo:

Ventaja: Mantienes Pi-hole como DNS principal, pero obtienes DNS encriptado de AdGuard.

Opción 2: Pi-hole como Upstream de AdGuard

Configuración:

- En AdGuard Home: Settings → DNS Settings → Upstream DNS servers

- Añade:

192.168.1.5#53(IP de Pi-hole)

Flujo:

Ventaja: Usas la UI moderna de AdGuard, pero Pi-hole hace el bloqueo.

Opción 3: Round-Robin (Ambos Activos)

Configuración:

- En router: DNS primario = Pi-hole (192.168.1.5)

- DNS secundario = AdGuard Home (192.168.1.10)

Flujo:

Ventaja: Redundancia. Si uno falla, el otro toma el relevo.

Recomendación: Si quieres DNS encriptado, usa la Opción 1. Si prefieres la UI de AdGuard, usa la Opción 2.

—

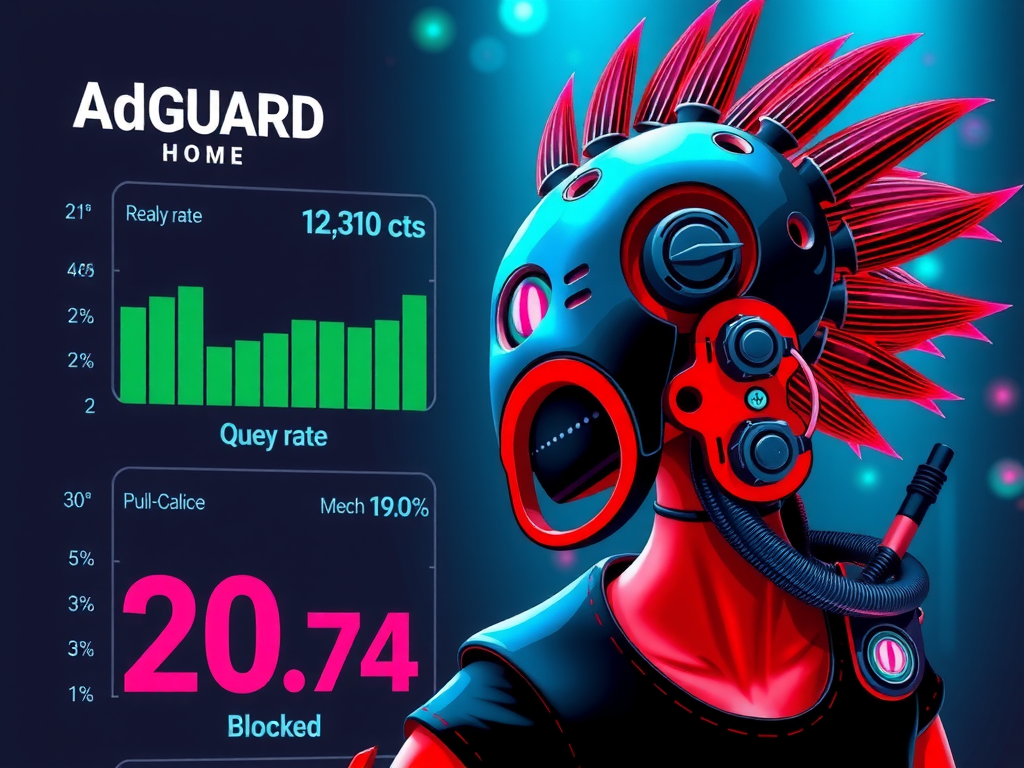

Monitoreo y Estadísticas {#monitoreo}

El dashboard de AdGuard Home proporciona estadísticas detalladas:

Estadísticas Principales

- Consultas totales: Número de consultas DNS procesadas

- Consultas bloqueadas: Porcentaje de consultas bloqueadas

- Clientes activos: Dispositivos que usan AdGuard Home

- Top dominios bloqueados: Dominios más bloqueados

- Top clientes: Dispositivos que más consultas hacen

Query Log

En Query log, puedes ver:

- Todas las consultas DNS en tiempo real

- Qué cliente hizo cada consulta

- Si fue bloqueada o permitida

- Tiempo de respuesta

Filtros útiles:

- Filtrar por cliente

- Filtrar solo bloqueadas

- Filtrar por dominio

Estadísticas por Cliente

En Settings → Client settings, selecciona un cliente para ver:

- Consultas totales de ese cliente

- Dominios más consultados

- Consultas bloqueadas

—

Troubleshooting Común {#troubleshooting}

Problema 1: Dispositivos no usan AdGuard Home como DNS

Síntomas:

- Los anuncios no se bloquean

- Las estadísticas de AdGuard Home están vacías

Solución:

Problema 2: AdGuard Home no bloquea anuncios

Síntomas:

- Los anuncios siguen apareciendo

- Las blocklists están activas pero no funcionan

Solución:

- Verificar que «Block domains using filters» está activado en Settings → General

- Verificar que las blocklists están habilitadas en Filters → DNS blocklists

- Revisar whitelist por si hay excepciones: Filters → DNS allowlists

- Verificar reglas personalizadas que puedan interferir

Problema 3: DNS lento o timeouts

Síntomas:

- Las páginas tardan en cargar

- Timeouts de DNS

Solución:

Problema 4: Conflictos con VPN (WireGuard/Tailscale)

Síntomas:

- DNS no funciona cuando VPN está activa

- Dispositivos no resuelven nombres

Solución:

Problema 5: DoH/DoT no funciona

Síntomas:

- Los clientes no pueden usar DNS encriptado

- Errores de certificado

Solución:

- Verificar que los puertos están abiertos: 443 (DoH), 853 (DoT), 784 (DoQ)

- Verificar certificado SSL en Settings → Encryption Settings

- Si usas reverse proxy (Nginx), configurar proxy para

/dns-query - En AdGuardHome.yaml, permitir DoH sin encriptación si el proxy maneja SSL:

Problema 6: Dispositivos móviles ignoran DNS en WiFi

Síntomas:

- Los móviles no usan AdGuard Home cuando están en WiFi

- Los anuncios siguen apareciendo en apps móviles

Solución:

- Android: Configurar DNS privado en Settings → Network → Private DNS

– Modo: «Private DNS provider hostname»

– Hostname: adguard.example.com (tu dominio con DoT)

- iOS: Usar app como «DNSCloak» o configurar perfil VPN

- Alternativa: Usar VPN (WireGuard/Tailscale) que fuerce DNS a AdGuard Home

—

Mejores Prácticas {#mejores-practicas}

Seguridad

- ✅ Cambiar credenciales por defecto: Usa usuario y contraseña seguros

- ✅ HTTPS obligatorio: Configura certificado SSL (Let’s Encrypt)

- ✅ Firewall: Solo abre puertos necesarios (53, 80, 443, 853, 784)

- ✅ Actualizaciones: Mantén AdGuard Home actualizado

- ✅ Backups: Haz backup de

/opt/adguardhome/conf/AdGuardHome.yamlregularmente

Performance

- ✅ Cache DNS: Aumenta

cache_sizesi tienes RAM disponible (4-8 MB recomendado) - ✅ Upstreams paralelos: Usa

all_servers: truepara consultas más rápidas - ✅ Limitar blocklists: No uses más de 5-10 blocklists (afecta memoria)

- ✅ Logs rotativos: Configura rotación de logs para no llenar disco

Mantenimiento

- ✅ Backups regulares: Script de backup automático de configuración

- ✅ Monitoreo: Integra con Prometheus/Grafana para métricas

- ✅ Alertas: Configura alertas si AdGuard Home se cae

- ✅ Logs: Revisa logs periódicamente para detectar problemas

Optimización de Configuración

—

📦 Descargar Ejemplos {#descargar-ejemplos}

Todos los ejemplos de código de este artículo están disponibles en GitHub:

Incluye:

docker-compose.yml– Configuración básicadocker-compose.advanced.yml– Configuración avanzada con healthcheckssetup.sh– Script de instalación automatizadaconfig/upstream-dns-encrypted.yaml– Configuración de DNS encriptadoconfig/filtering-rules.txt– Ejemplos de reglas personalizadasconfig/blocklists-recommended.txt– Lista de blocklists recomendadasREADME.md– Instrucciones de uso

—

Preguntas Frecuentes {#faqs}

¿AdGuard Home es gratuito?

Sí, AdGuard Home es completamente gratuito y open source. No hay versión de pago ni limitaciones.

¿Puedo usar AdGuard Home junto con Pi-hole?

Sí, puedes usar ambos. Puedes configurar AdGuard Home como upstream de Pi-hole, o viceversa. Te explico las opciones en la sección de integración.

¿Cuánta RAM necesita AdGuard Home?

Mínimo: 512 MB

Recomendado: 1-2 GB

Con muchas blocklists (10+): 2-4 GB

¿AdGuard Home funciona en Raspberry Pi?

Sí, AdGuard Home funciona en Raspberry Pi, pero requiere al menos 512 MB RAM. Si tienes un Pi antiguo con 256 MB, mejor usa Pi-hole.

¿Puedo migrar desde Pi-hole a AdGuard Home?

Sí, puedes exportar tus blocklists de Pi-hole e importarlas en AdGuard Home. Sin embargo, la configuración de clientes y reglas personalizadas no se puede migrar automáticamente.

¿AdGuard Home bloquea anuncios en YouTube?

No, AdGuard Home no puede bloquear anuncios de YouTube porque YouTube sirve los anuncios desde el mismo dominio que el contenido. Para bloquear anuncios de YouTube, necesitas una extensión de navegador como uBlock Origin.

¿Cómo actualizo AdGuard Home?

¿AdGuard Home funciona sin Internet?

Sí, AdGuard Home puede resolver nombres locales sin Internet si configuras DNS rewrites. Sin embargo, para resolver nombres de Internet, necesitas conexión.

¿Puedo usar AdGuard Home con Tailscale/WireGuard?

Sí, pero debes configurar el DNS del sistema antes de conectar la VPN. No uses DNS = 127.0.0.1 en la configuración de WireGuard, ya que causa conflictos.

¿AdGuard Home es más seguro que Pi-hole?

Ambos son seguros. La ventaja de AdGuard Home es el DNS encriptado nativo, que previene que tu ISP vea tus consultas DNS. En términos de bloqueo de anuncios, ambos son igual de efectivos.

¿Puedo usar AdGuard Home en producción?

Sí, AdGuard Home es estable y se usa en producción. Sin embargo, para entornos críticos, considera tener un servidor DNS de respaldo.

¿Cómo hago backup de AdGuard Home?

¿AdGuard Home soporta IPv6?

Sí, AdGuard Home soporta IPv6 completamente. Puedes configurar upstreams IPv6 y clientes IPv6.

¿Puedo usar AdGuard Home con un reverse proxy?

Sí, puedes usar Nginx Proxy Manager o Traefik como reverse proxy. Configura el proxy para pasar las peticiones a AdGuard Home en el puerto 80.

¿Cómo desactivo el logging en AdGuard Home?

En Settings → Query log, puedes desactivar el logging o configurar rotación automática. Para desactivar completamente, desmarca «Enable query log».

—

Conclusión {#conclusion}

AdGuard Home es una excelente alternativa a Pi-hole para usuarios que necesitan:

- ✅ DNS encriptado nativo (DoH/DoT/DoQ) sin configuración adicional

- ✅ Filtrado avanzado por cliente para parental controls

- ✅ UI moderna e intuitiva

- ✅ Safe search forzado para proteger a los niños

- ✅ API REST completa para automatización

Si tienes un homelab moderno con recursos suficientes (al menos 1 GB RAM), AdGuard Home es la mejor opción por su DNS encriptado nativo y funciones avanzadas. Si tienes hardware muy limitado o prefieres la comunidad más grande de Pi-hole, quédate con Pi-hole.

Próximos pasos:

- Instala AdGuard Home siguiendo esta guía

- Configura DNS encriptado (DoH/DoT)

- Añade blocklists según tus necesidades

- Configura filtrado por cliente si tienes niños

- Integra con tu stack de monitoreo (Prometheus/Grafana)

¿Necesitas ayuda? Revisa la sección de troubleshooting o consulta la documentación oficial de AdGuard Home.

Artículos relacionados:

- Pi-hole: Bloquea Anuncios con Docker – Comparativa directa

- Listas Pi-hole 2025: Blocklists Completas – Blocklists compatibles

- Docker Compose: De 0 a Homelab Completo – Base Docker

- Nginx Proxy Manager: Reverse Proxy con SSL – Exponer AdGuard Home

¿Ya usas AdGuard Home? ¿Qué configuración te funciona mejor? Cuéntame en los comentarios.